Como parte de los anuncios presentados en Red Hat Summit 2023, Red Hat, proveedor mundial de soluciones open source, presentó Red Hat Trusted Software Supply Chain, una solución que mejora la resiliencia frente a las vulnerabilidades de la cadena de suministro de software.

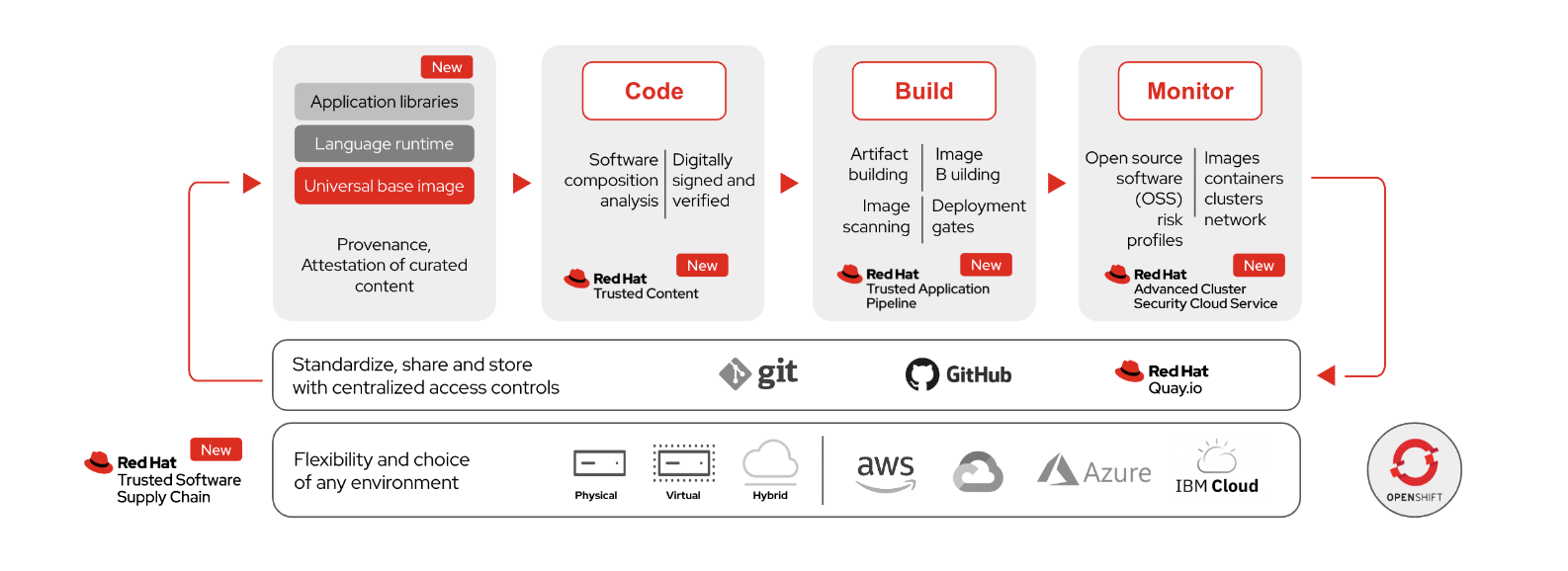

Trusted Software Supply Chain incorpora dos nuevos servicios en la nube, Red Hat Trusted Application Pipeline y Red Hat Trusted Content, que se unen a los servicios de software y en la nube de Red Hat ya existentes, como Quay y Advanced Cluster Security (ACS), para promover la adopción exitosa de prácticas DevSecOps e integrar la seguridad en cada etapa del ciclo de vida de desarrollo de software.

Red Hat Trusted Software Supply Chain: La importancia de la seguridad en aplicaciones

Red Hat Trusted Software Supply Chain facilita que los clientes codifiquen, creen y monitoreen su software de manera más rápida y eficiente por medio de plataformas comprobadas, contenido certificado y escaneo y rehabilitación de la seguridad en tiempo real.

Red Hat Trusted Software Supply Chain se apoya en los más de 30 años de confianza de los clientes y el sector en Red Hat, ganada gracias al suministro constante de soluciones open source con seguridad reforzada que facilitan que las empresas aceleren la adopción de la nube híbrida y, al mismo tiempo, mantengan una postura de seguridad de la TI eficaz.

Red Hat Trusted Software Supply Chain

En vista de que el 75% de las bases de código hoy están compuestas por código de fuente abierta, tanto los reguladores como los organismos gubernamentales están sometiendo estos componentes a un mayor escrutinio, especialmente porque los ataques a la cadena de suministro de software se han disparado un 742% desde 2020. Para ayudar a mitigar estos riesgos, los clientes buscan integrar medidas de protección o guardrails en su cadena de suministro de software y ciclos de vida de desarrollo para acelerar la innovación sin comprometer la seguridad.

El software y los servicios proporcionados como parte de Red Hat Trusted Software Supply Chain mejoran la resiliencia de una organización a las vulnerabilidades en cada etapa del ciclo de vida de desarrollo del software moderno. Red Hat Trusted Content surge a partir de un software de sistemas de seguridad reforzada, con más de 10.000 paquetes de confianza sólo en Red Hat Enterprise Linux, así como un catálogo de tiempos de ejecución de aplicaciones críticos en los ecosistemas Java, Node y Python. El servicio apunta a brindar a los clientes la mayor biblioteca de contenidos de confianza del sector.

Red Hat Trusted Application Pipeline deriva del trabajo fundamental de Red Hat en la creación, el lanzamiento y el mantenimiento de sigstore, que proporciona de forma gratuita un estándar disponible para la firma segura nativa de la nube además de piezas críticas de infraestructura de seguridad compartida a muchas comunidades de desarrollo. Trusted Application Pipeline ofrece un servicio de integración continua/entrega continua (CI/CD) que prioriza la seguridad y simplifica la adopción de los procesos, las tecnologías y los conocimientos que Red Hat utiliza para crear software de producción.

Cuando la innovación en software se une a la seguridad del código fuente

Red Hat Trusted Content, cuya versión preliminar del servicio estará disponible en las próximas semanas, proporcionará a los desarrolladores información en tiempo real sobre vulnerabilidades conocidas y riesgos de seguridad dentro de sus dependencias de software open source. El servicio también sugerirá posibles correcciones para minimizar los riesgos, lo cual contribuirá a reducir el tiempo y los costos de desarrollo. Red Hat Trusted Content brinda acceso a contenido de software open source creado y seleccionado por Red Hat, con certificados de procedencia completos, y aplica las prácticas recomendadas internas de Red Hat para acatar los requisitos normativos y de cumplimiento. Con posterioridad al desarrollo, el servicio realiza un monitoreo proactivo y alerta a los usuarios de los riesgos nuevos y emergentes en sus dependencias de código abierto, lo que les permite corregir velozmente cualquier amenaza emergente.

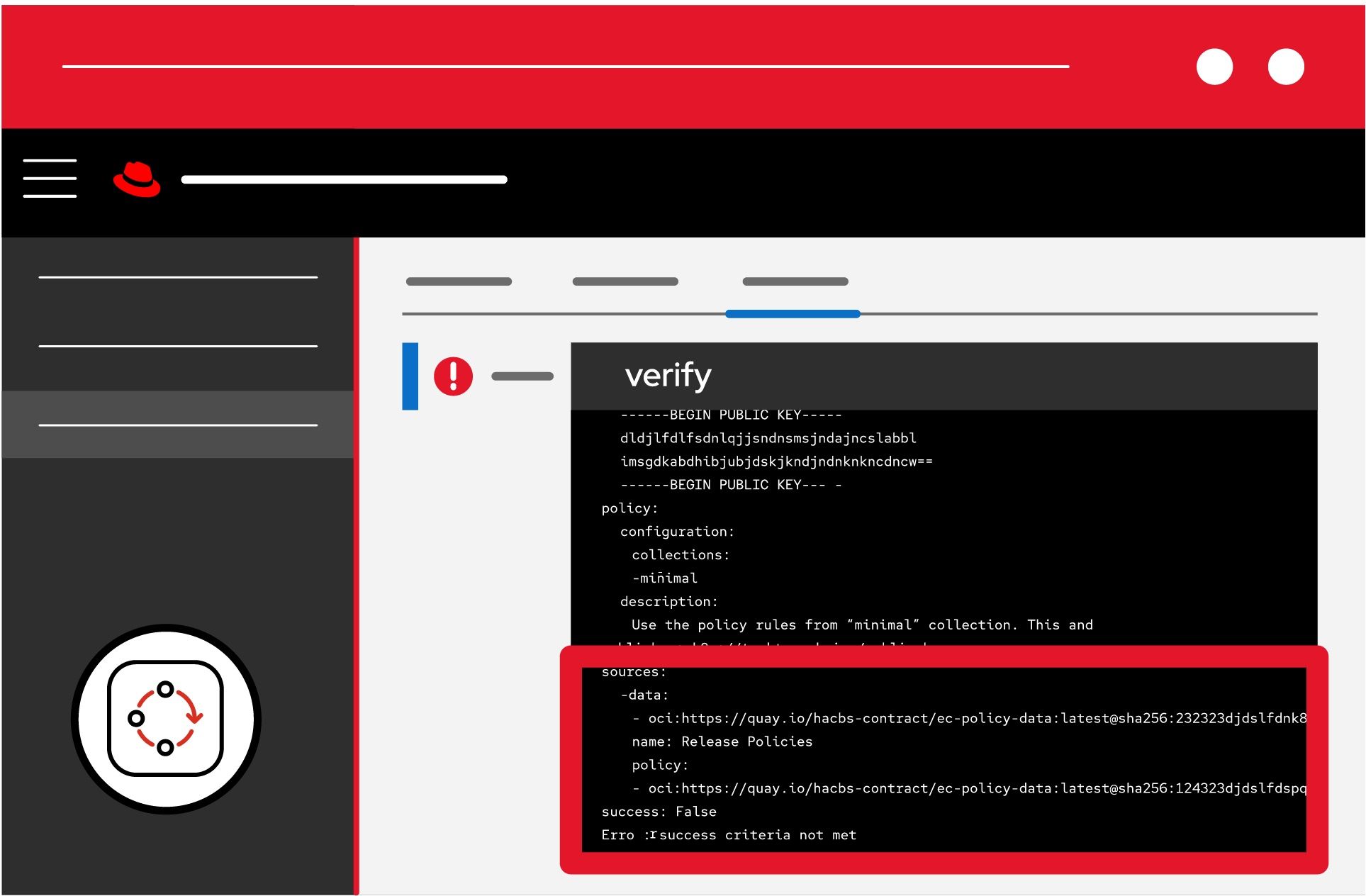

Red Hat Trusted Application Pipeline, cuya versión preliminar del servicio ya está disponible, ayuda a los clientes a reforzar la seguridad de las cadenas de suministro de software de aplicaciones por medio de un proceso de CI/CD integrado. Con tan solo unos clics, se pueden crear aplicaciones de forma más segura e integrarlas más fácilmente en contenedores Linux para luego implementarlas en Red Hat OpenShift u otras plataformas Kubernetes. Este proceso, que a menudo solía ser sumamente manual, requería cientos de líneas de código de automatización para crear, probar e implementar aplicaciones en contenedores. Esto puede generar fricción y errores humanos, lo cual sumaría nuevos puntos de riesgo y disminuiría la velocidad general.

Con Red Hat Trusted Application Pipeline, los clientes de Red Hat pueden:

- importar repositorios git y configurar procesos de creación, prueba e implementación continuos nativos de contenedores a través de un servicio en la nube en tan solo unos pasos

- inspeccionar el código fuente y las dependencias transitivas

- generar automáticamente listas de materiales de software (SBOM) en las compilaciones

- verificar y promover imágenes de contenedores a través de un motor de políticas de contratos empresariales que ayuda a confirmar la adhesión a los estándares del sector, como los niveles de cadena de suministro para artefactos de software (SLSA)